我服了,本来打字+编辑帖子,耗费了大概30分钟左右,结果发不出去,不知道为啥,显示403?

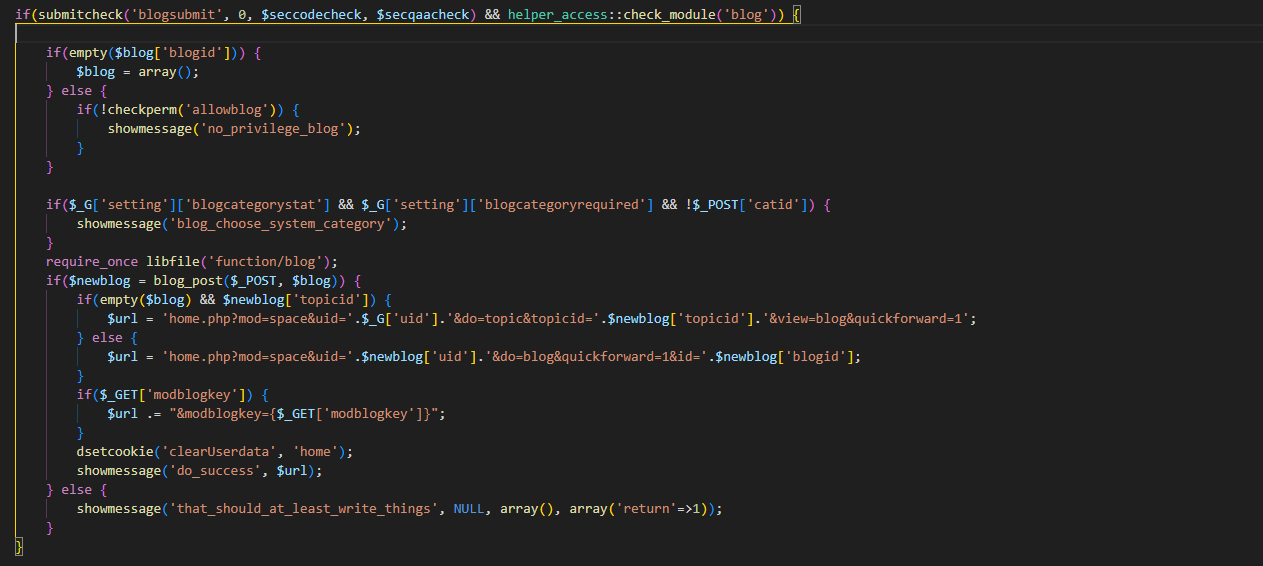

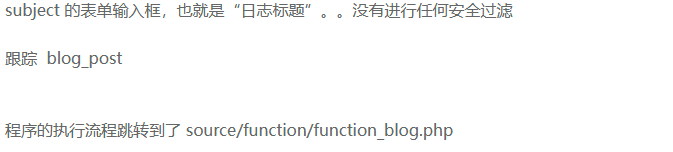

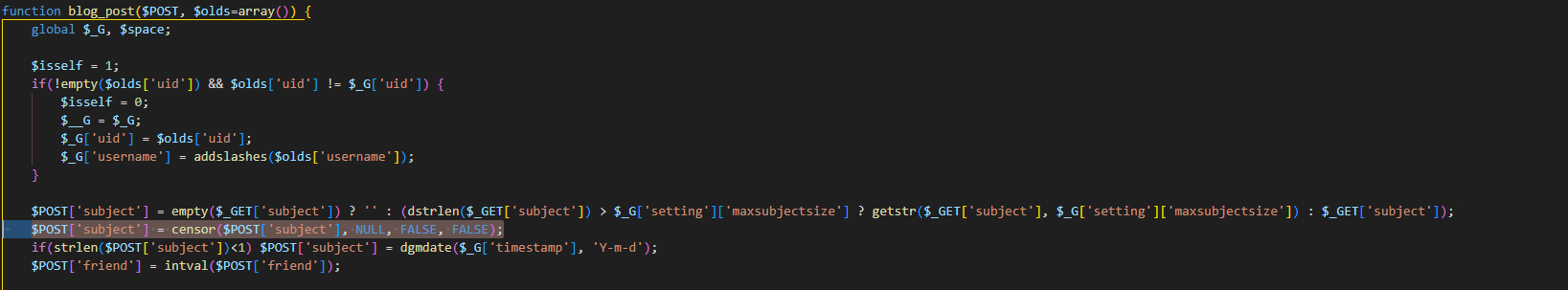

那我直接就贴图了

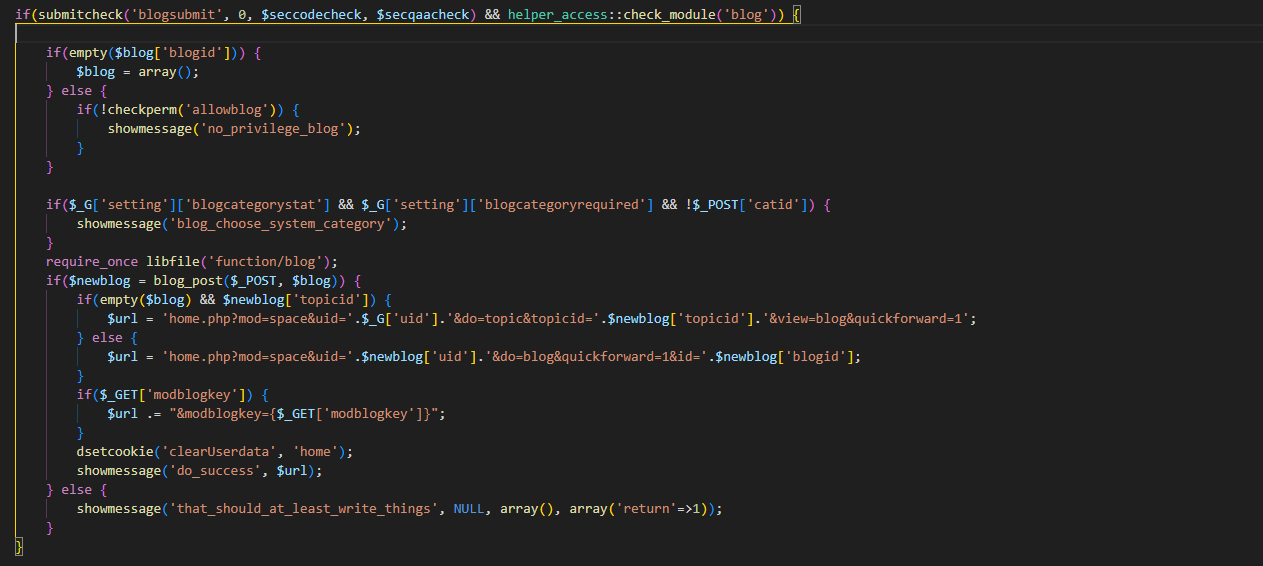

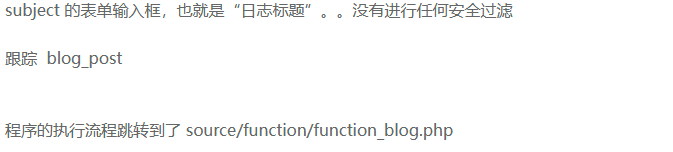

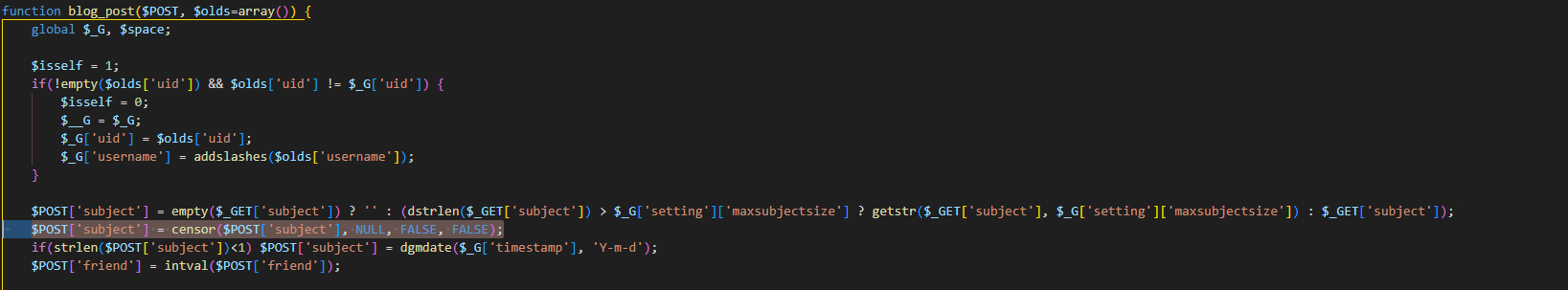

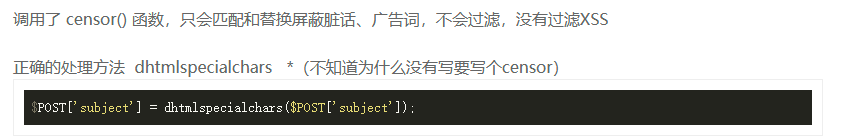

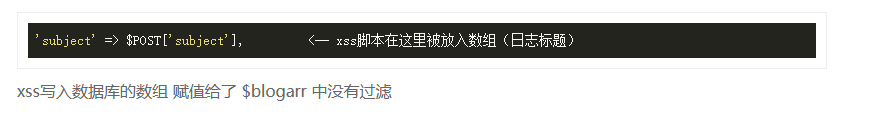

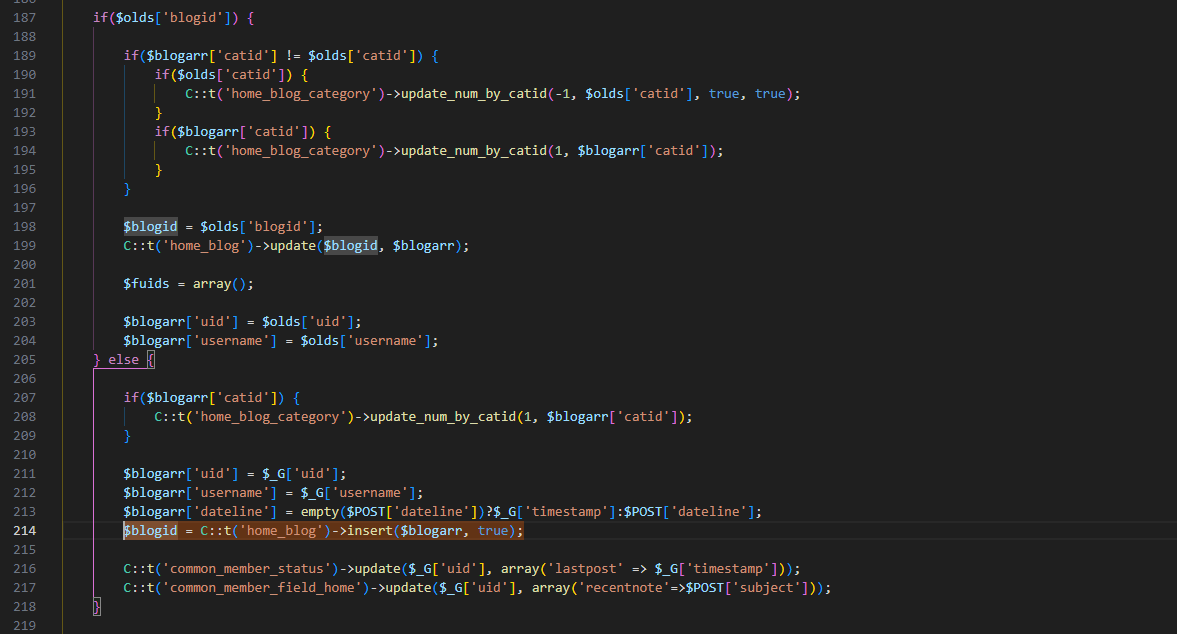

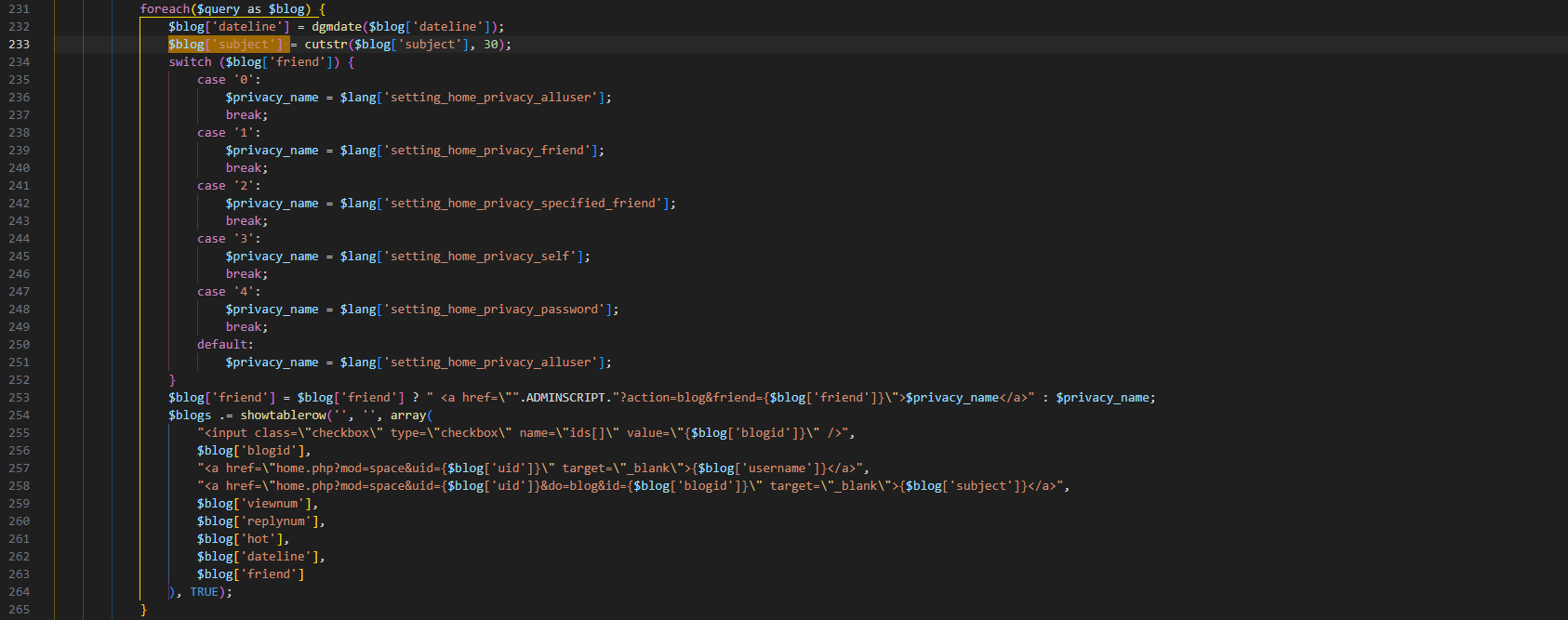

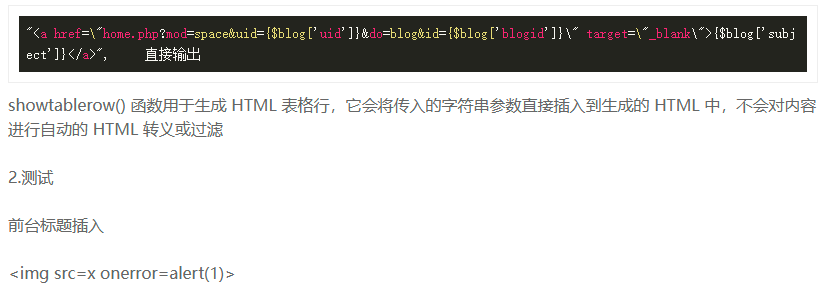

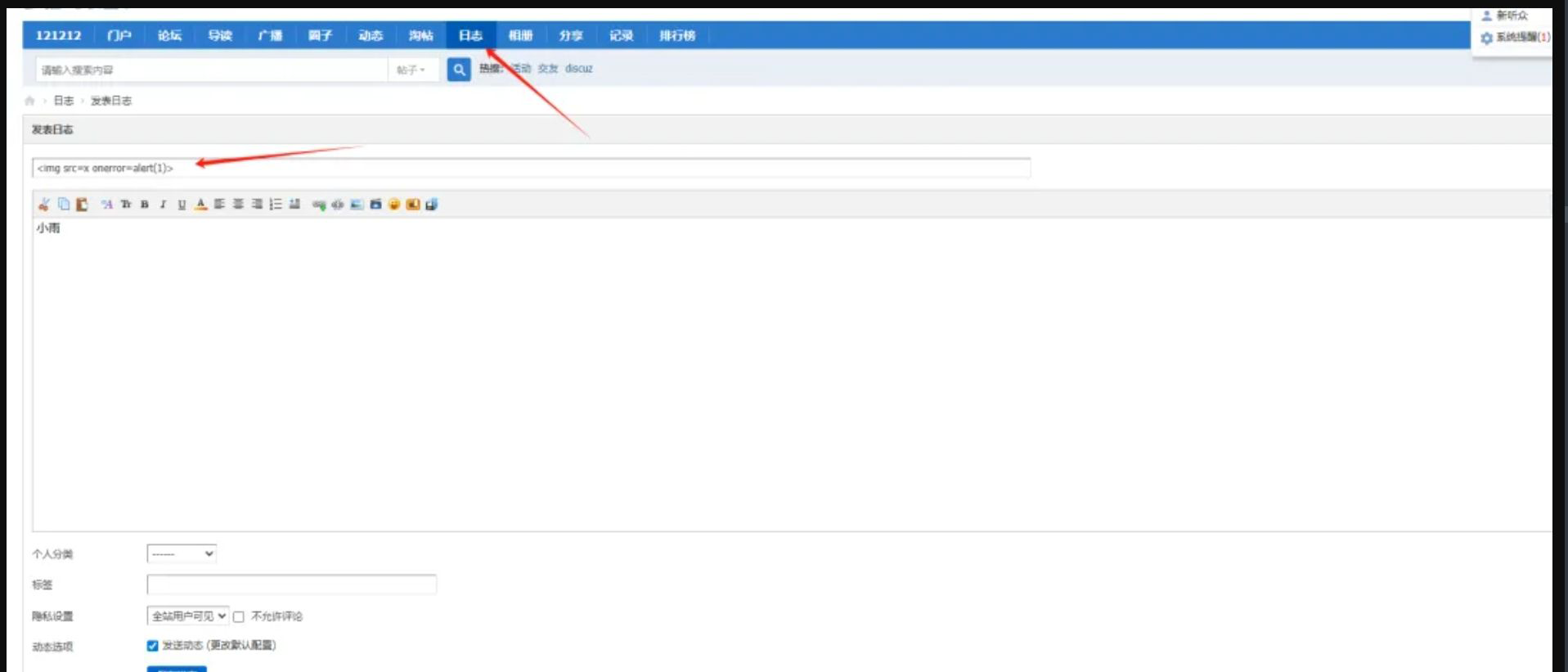

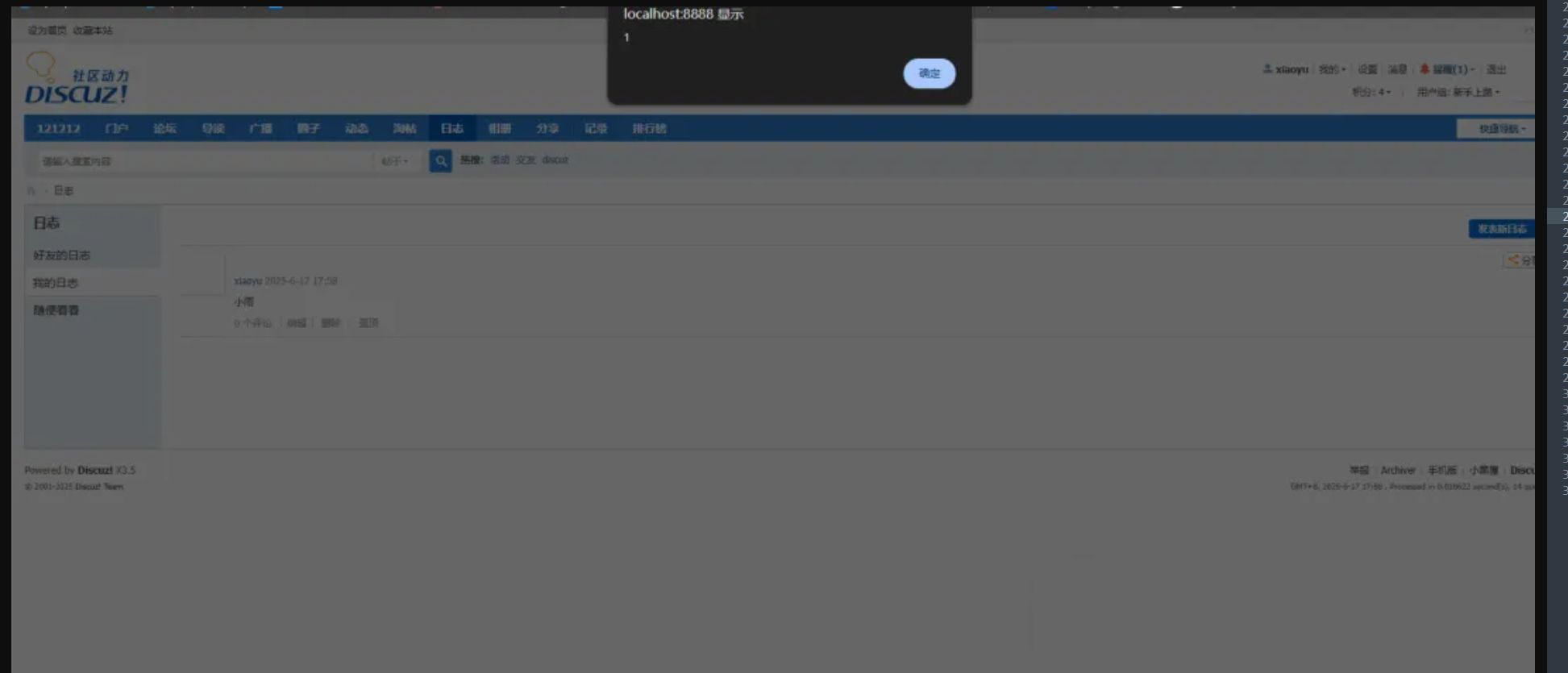

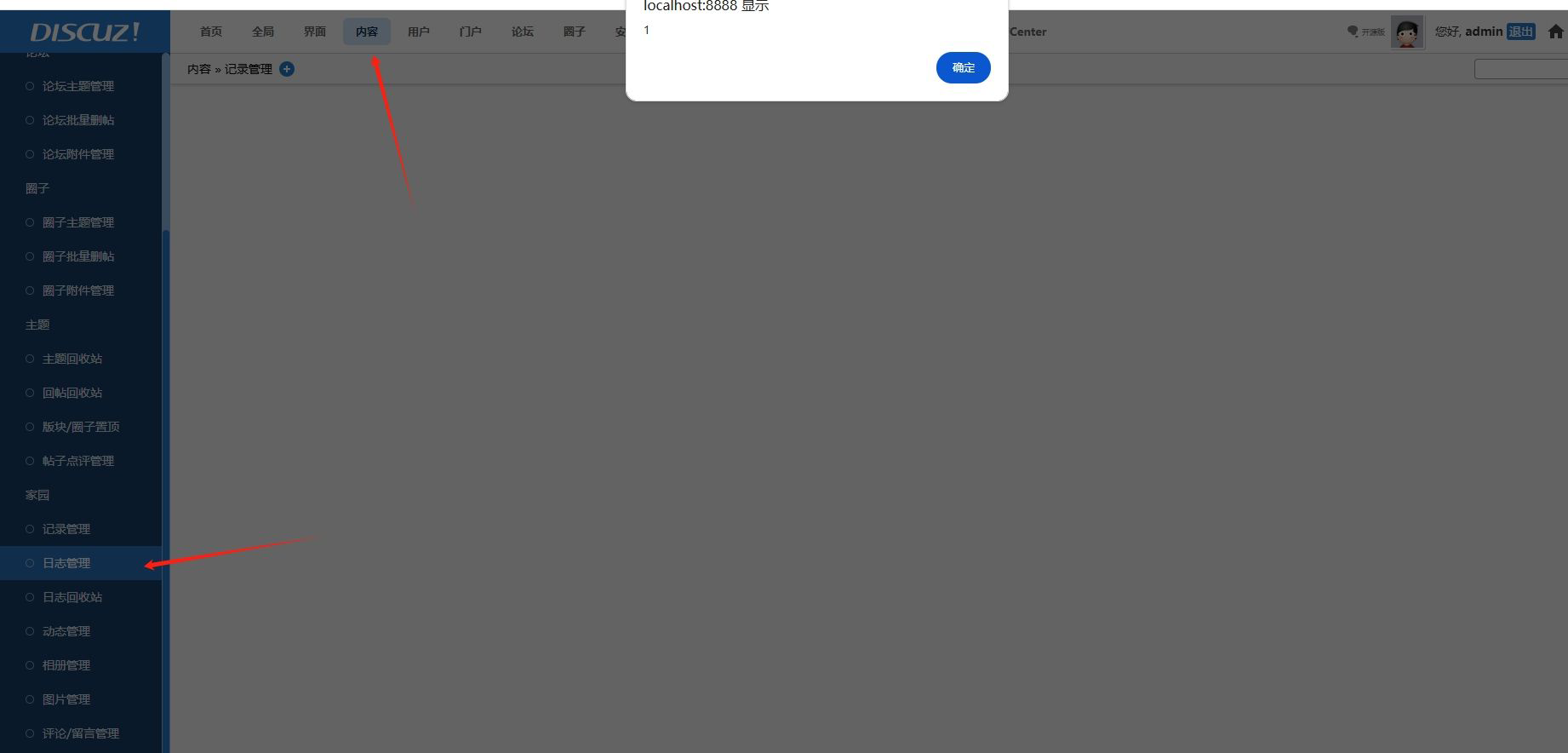

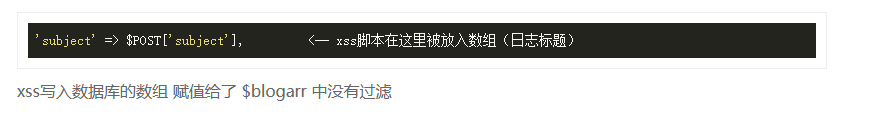

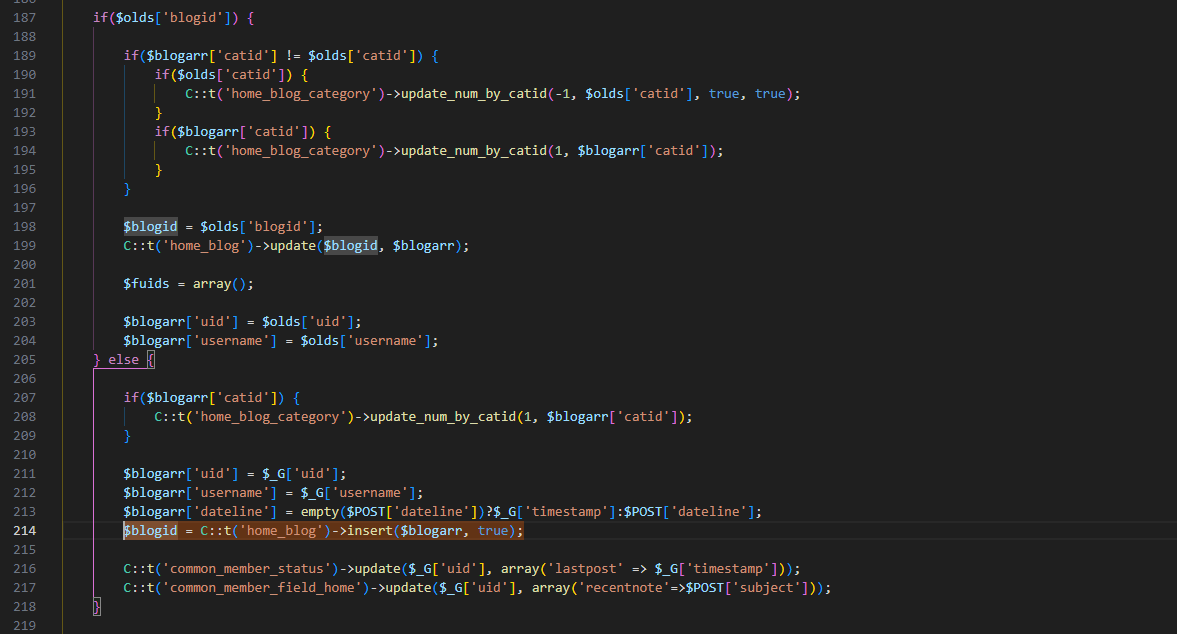

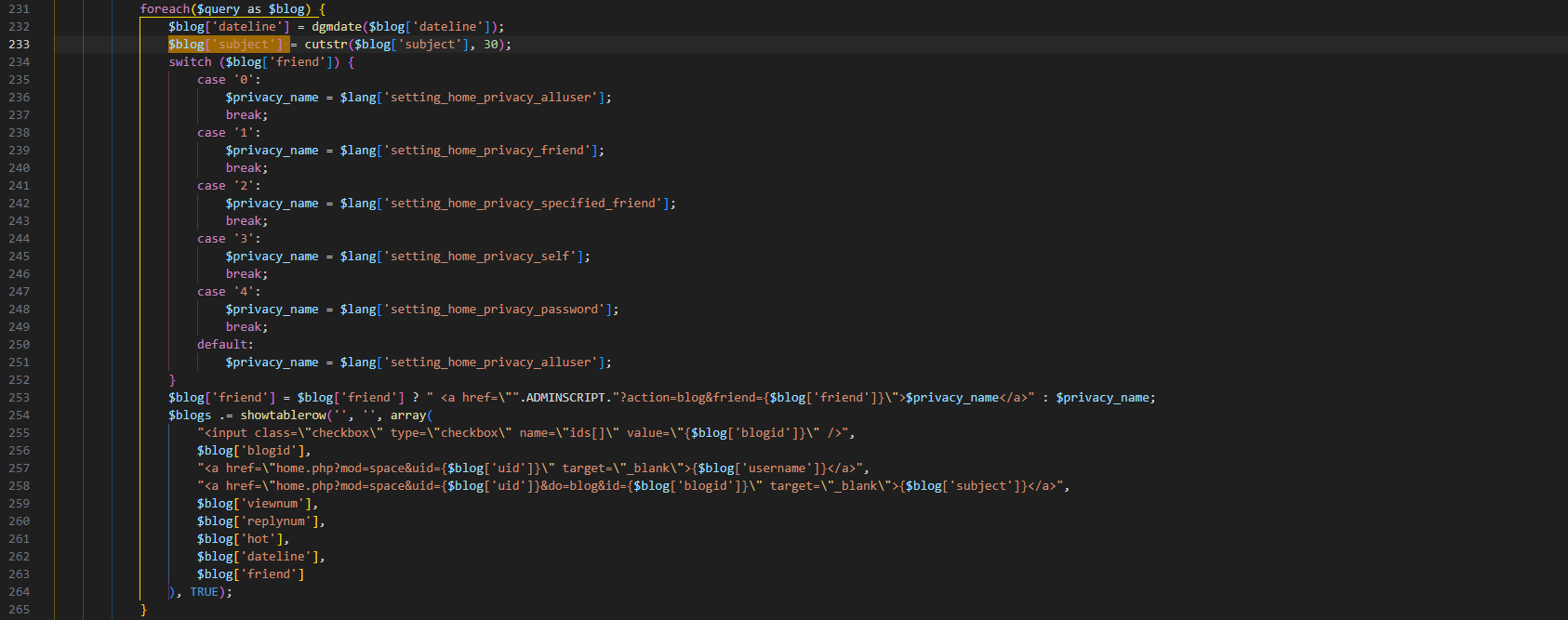

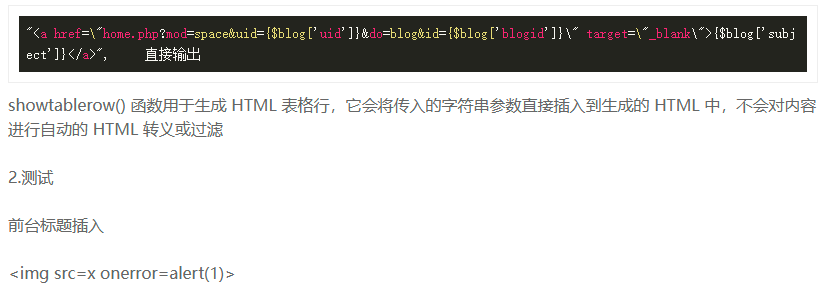

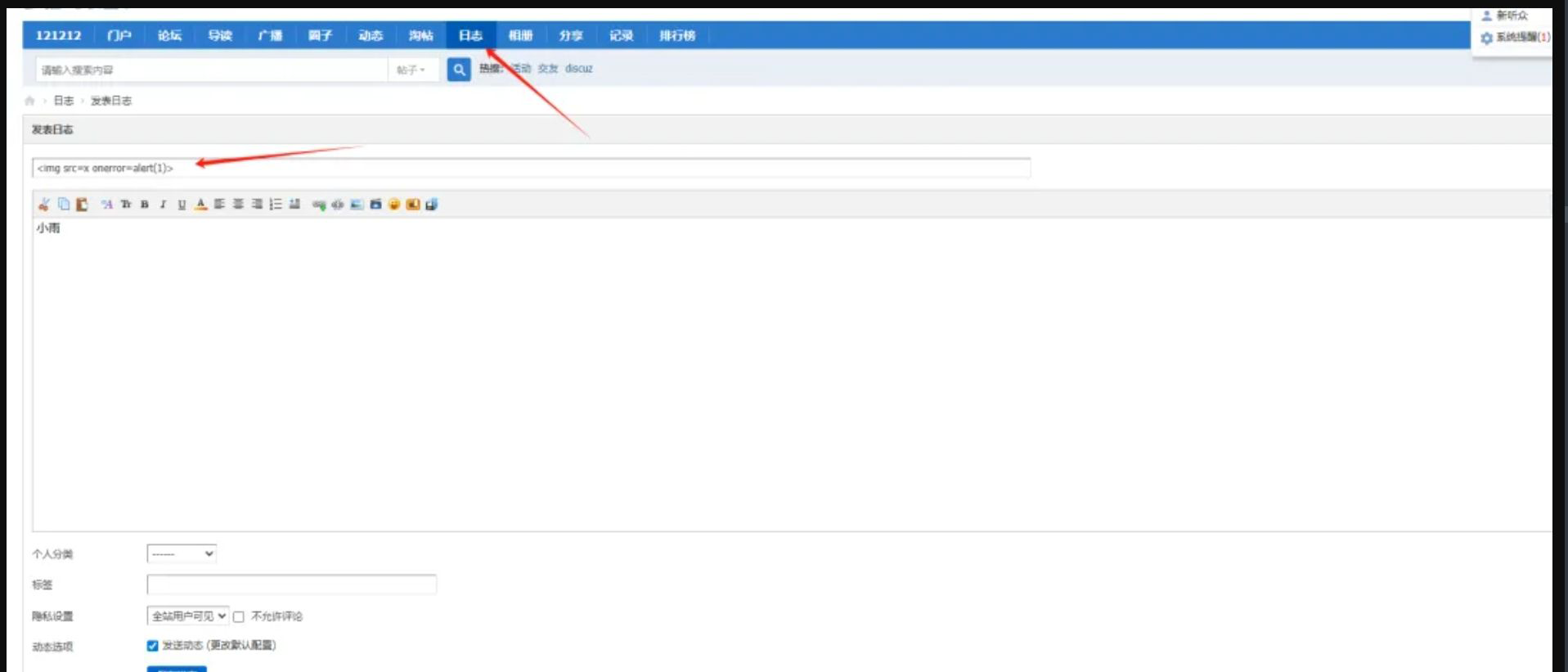

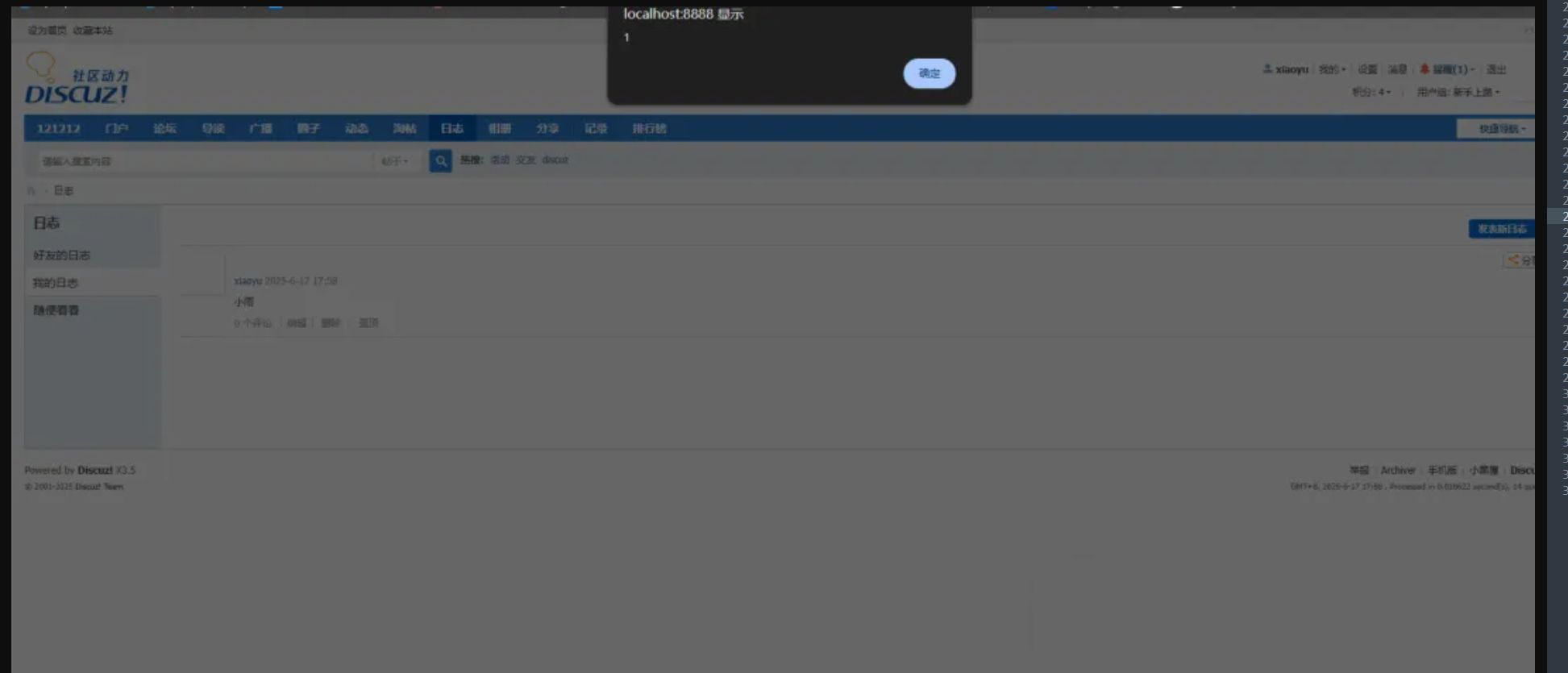

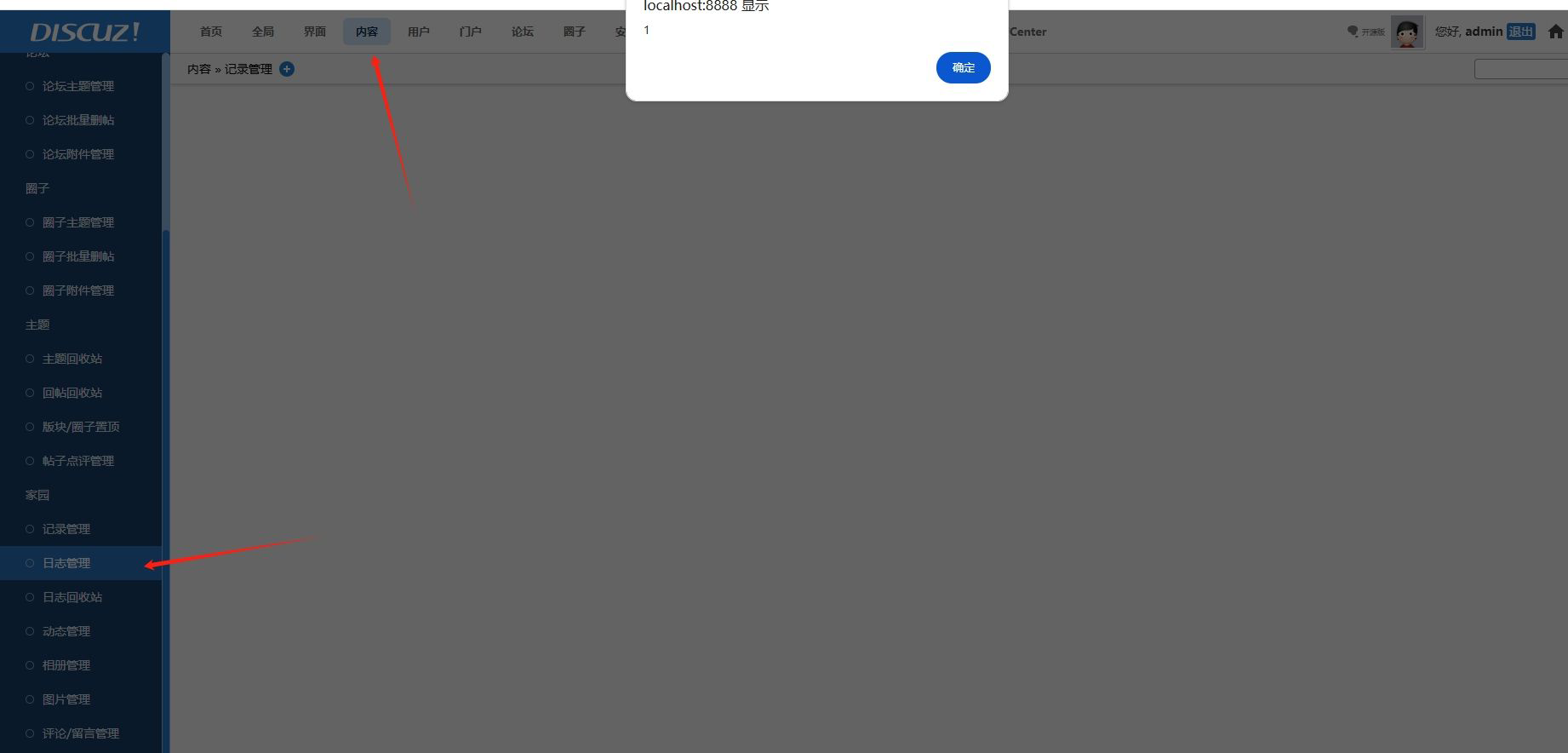

一共两个漏洞, 第一个如下:

漏洞二:DiscuzHub等dz开发作者联合利用第三方客户端绕过Discuz X3.4 X3.5 X5.0登录机制进行匿名穿透访问

开发作者就联合github第三方客户端共同奉献了DiscuzHub这种利用第三方客户端绕过Discuz X3.4 X3.5 X5.0登录机制进行匿名穿透访问非开放论坛、高价值论坛、收费论坛、付费资源论坛等穿透访问这些本来需要邀请码、付费才能访问的版块内容资源,

项目见:

其中不乏看到discuz资深开发作者奉献了专用API利用的内部方法,详细分析: ↓

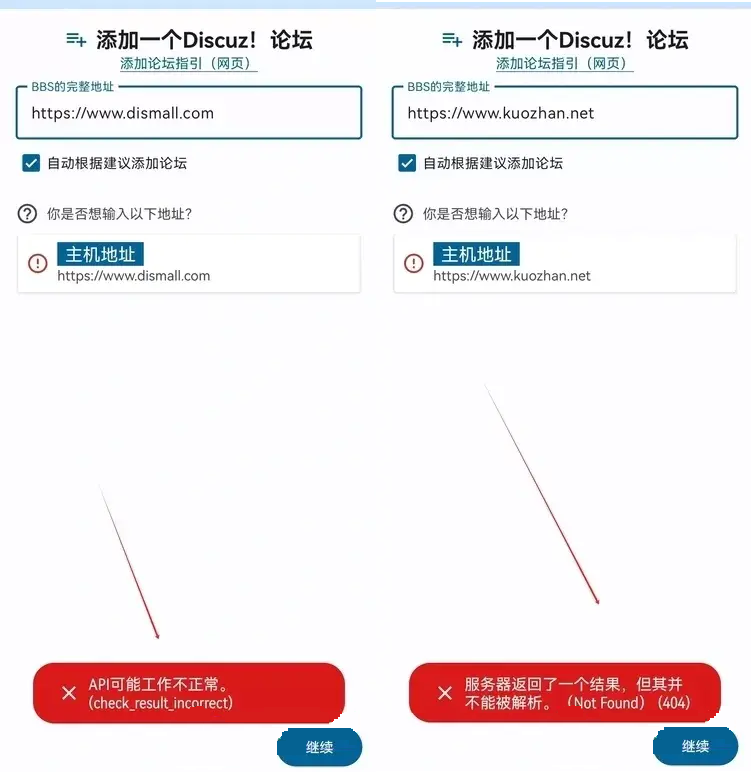

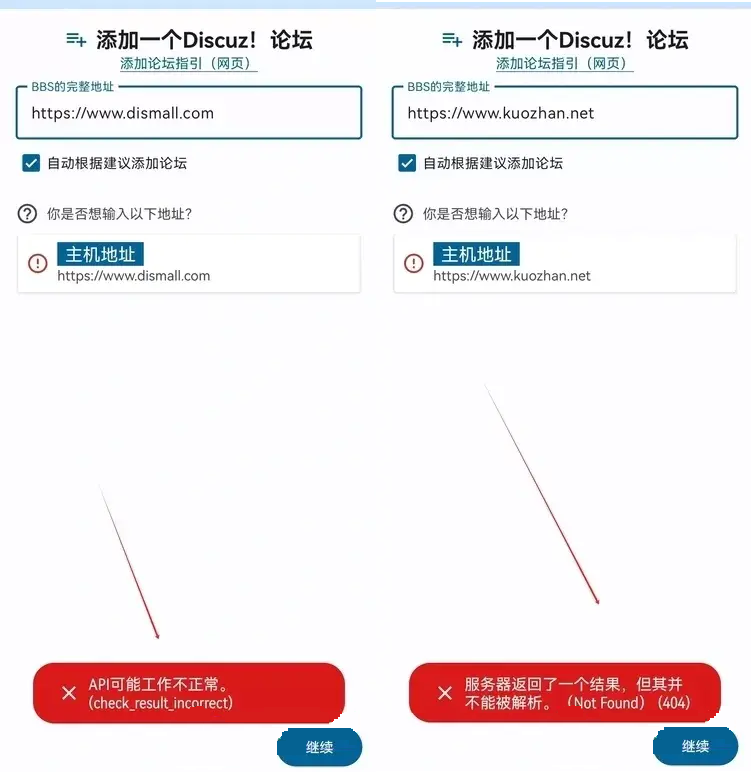

你会发现 像 dismall.com(dismall官网) 、kuozhan.net(扩展中心) ↑ 等这些作者自己网站都已经做了接口修复加强,So,为什么本身官方有能力可以对接口鉴权加强,为什么不修复呢?你懂的~

废话不多说,见图:

穿透访问某付费网站内部效果:

而作者们自己API接口鉴权加强修复的效果大家看看:

所以你能理解了吗?我们分析 DiscuzHub 这个手机客户端项目源码

实现的逻辑是通过 discuz /api/* 相关接口文件(/api/mobile/index.php)

ps:漏洞二目前似乎是被那些作者看到有人在公布了,所以当天公布漏洞出来后就有很多作者都修复了(但是有的还没有),美其名更新了漏洞,其实就是怕别人举报

至于你说官方知不知道?是不是默许的?答案不言而喻了

本来不来想说这些的,尤其是第一个漏洞,官方目前仍然无法解决,似乎是他们技术上的一个难题,所以第一个漏洞公布后,直接被官方权限了

dz目前就这种态度,这种官方监守自盗,还谈什么活路?

上个帖子还有一件事我没讲,此前我看到dz的官方论坛有一篇贴,大意是希望dz官方的商城可以增加一个类似淘宝的那种评论系统,好评差评打分什么的,结果依旧是被官方阴阳回复,扯东扯西,推卸责任,阴阳提问者,总之就是都不是他的问题,你提出问题,我就解决你!

现在好,希望你们可以继续保持!

我呼吁大家,从此刻起,,抵制Discuz的任何付费行为!他们不是自大吗?不是天高皇帝远吗?看他们还能得瑟多久?人在做天在看!

精彩评论

那我直接就贴图了

一共两个漏洞, 第一个如下:

漏洞二:DiscuzHub等dz开发作者联合利用第三方客户端绕过Discuz X3.4 X3.5 X5.0登录机制进行匿名穿透访问

开发作者就联合github第三方客户端共同奉献了DiscuzHub这种利用第三方客户端绕过Discuz X3.4 X3.5 X5.0登录机制进行匿名穿透访问非开放论坛、高价值论坛、收费论坛、付费资源论坛等穿透访问这些本来需要邀请码、付费才能访问的版块内容资源,

项目见:

其中不乏看到discuz资深开发作者奉献了专用API利用的内部方法,详细分析: ↓

你会发现 像 dismall.com(dismall官网) 、kuozhan.net(扩展中心) ↑ 等这些作者自己网站都已经做了接口修复加强,So,为什么本身官方有能力可以对接口鉴权加强,为什么不修复呢?你懂的~

废话不多说,见图:

穿透访问某付费网站内部效果:

而作者们自己API接口鉴权加强修复的效果大家看看:

所以你能理解了吗?我们分析 DiscuzHub 这个手机客户端项目源码

实现的逻辑是通过 discuz /api/* 相关接口文件(/api/mobile/index.php)

ps:漏洞二目前似乎是被那些作者看到有人在公布了,所以当天公布漏洞出来后就有很多作者都修复了(但是有的还没有),美其名更新了漏洞,其实就是怕别人举报

至于你说官方知不知道?是不是默许的?答案不言而喻了

本来不来想说这些的,尤其是第一个漏洞,官方目前仍然无法解决,似乎是他们技术上的一个难题,所以第一个漏洞公布后,直接被官方权限了

dz目前就这种态度,这种官方监守自盗,还谈什么活路?

上个帖子还有一件事我没讲,此前我看到dz的官方论坛有一篇贴,大意是希望dz官方的商城可以增加一个类似淘宝的那种评论系统,好评差评打分什么的,结果依旧是被官方阴阳回复,扯东扯西,推卸责任,阴阳提问者,总之就是都不是他的问题,你提出问题,我就解决你!

现在好,希望你们可以继续保持!

我呼吁大家,从此刻起,,抵制Discuz的任何付费行为!他们不是自大吗?不是天高皇帝远吗?看他们还能得瑟多久?人在做天在看!

精彩评论

番职男孩 发表于6 分钟前

抵制Discuz!!!!从现在做起!